Hemos visto, a lo largo de varios artículos, como analizar captura de red a través de ficheros en formato .pcap o de una interface de red. Las opciones y herramientas de análisis para esta herramientas son muchas, sin embargo, en ocasiones es necesario un conocimiento medio o avanzado para análisis más complejos o simplemente para usar algunos filtros, gráficas, información estadística, etc.

Hoy vamos a ver una herramienta que facilitará mucho las operaciones más complejas, incluso las más usuales de forma, si cabe, más visual e intuitiva, proporcionando una forma más eficaz para detectar problemas en una red. Se trata de CACE Pilot, de Riverbed Technology.

Algunas características de CACE Pilot Personal Edition.

Ya hemos visto qué es CACE Pilot Personal Edition.

Destacamos entre otras:

- Manejo eficiente de gran volumen de información almacenada en ficheros .pcap de hasta varios gigabytes.

- Disponemos de una colección de vistas o métricas para la rápida identificación de un problema u obtención de diversos tipos de información sobre tráfico, protocolos, conversaciones, etc, etc.

- Manejo de líneas de tiempo para capturas de mucha duración.

- Manejo en tiempo real de estadísticas en capturas de mucho volumen de forma muy rápida.

- Creación de distintos tipos de informes.

- Integración completa con Wireshark.

- Disponemos de filtros y disectores.

- Diferentes tipos de gráficas.

- Drill-Down una caraterística de CACE para el análisis más porfundo de capturas.

- Disparadores de activación de alertas según una determinada condición.

- y otras muy interesdantes que las iremos viendo.

Instalación.

Antes que nada, para descargar CACE Pilot, tenemos que rellanar un formulario que se encuentra aquí:

http://www.riverbed.com/us/contact/cascade-pilot-pe-10-day-trial.php

Una vez enviado los datos, recibiremos un correo (Cascade Pilot PE Evaluation Request) con un enlace para acceder a la descarga y Product Key indicando nuestro User / Password.

El proceso de instalación en sí es muy sencillo. Tendremos que indicar nuestro Product Key y el método de activación que puede ser via internet o por teléfono. En mi caso via internet.

Una vez instalado CACE Pilot vamos a ver la interface.

La interface principal.

Una vez ejecutemos CACE Pilot Personal Edition, tendremos en la vetana de datos una serie de tutoriales (Quick-Start Video Tutorials). Lo cerramos en la pestaña Getting Started.

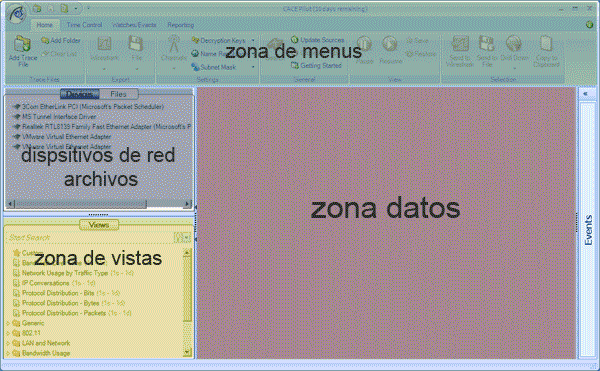

La interface CACE la vamos a dividir en tres zonas principales:

En la zona de menús tenemos.

Gestión de archivos, filtros de exportación, manejo de tiempos. Gestión de eventos, creación de informes.

En la zona de dispositivos y archivos.

Es donde indicaremos la interface para captura en tiempo real, archivos de captura .pcap y aplicación de vistas.

Zona de datos.

La zona de datos en donde aparecerán los resultados en forma de gráficas de las distintas vistas aplicadas, filtros, etc

Hay más. como la líne de tiempo, etc. Lo veremos más a delante.

Uso básicos. Primeros pasos.

Bien, ahora vamos a abrir un archivo .pcap para, mendiate unos sencillos pasos, analizarlo e ir viendo como fubnciona CACE Pilot.

NOTA: Sobre archivos .pcap teneís más onforamción aquí: Wireshark / Tshark / Windump – Filtros pcap. Creación de filtros y filtros avanzados para captura de paquetes.

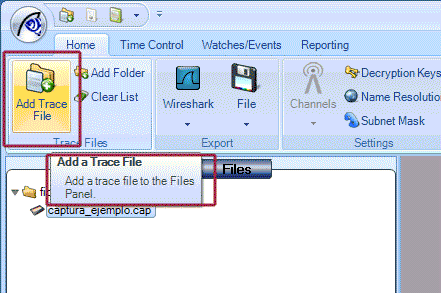

En la zona de dispositivos y archivos (Device / Files), nos situamos en Files y en la zona de menús: Add Trace File y elegimos el fichero de captura objeto del análisis:

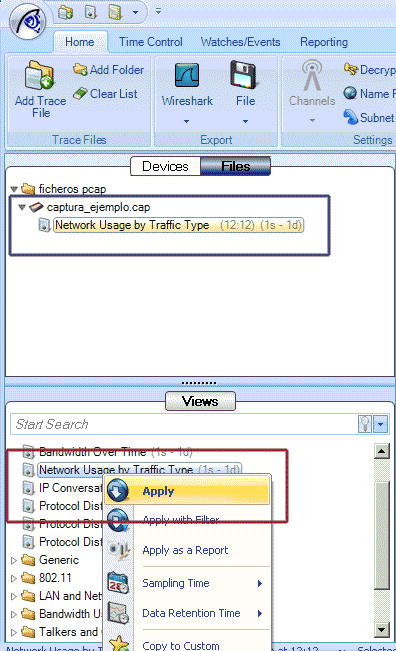

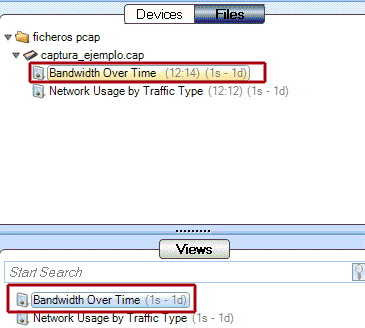

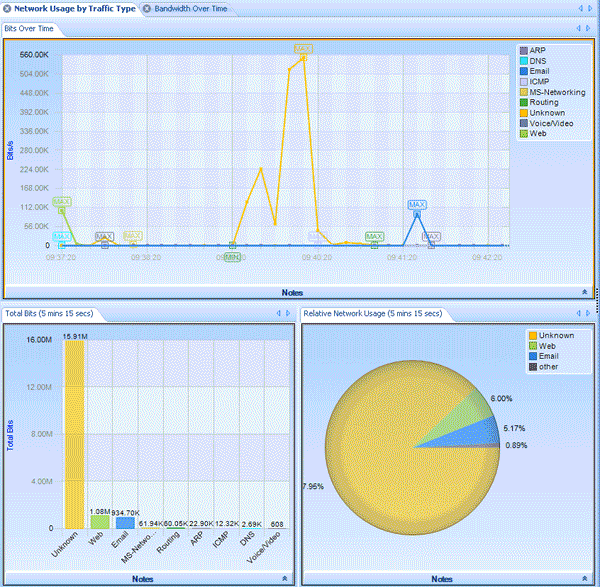

Nos situamos en el fichero de captura, en nuestro caso captura_ejemplo.cap y en la zona de Vistas o View elegimos, por ejemplo, Network Usage by Traffic Type. Esta vista corresponde a gráficas sobre el uso de la red atendiendo a criterios de tipo de tráfico que incluye:

- Bits Over Time. (bits a través del tiempo)

- Total Bits. (bits totales )

- Relative Network Usage. (Uso relativo de la red.)

Aplicamos la vista, primero nos situamos en el fichero de captura y seleccioando la vista y con botón derecho usamos Apply o arrastramos la vista hasta el nombre del fichero. Lo vemos mejor en la imagen más abajo.

Con esto tendremos una visión global del uso de la red en general.

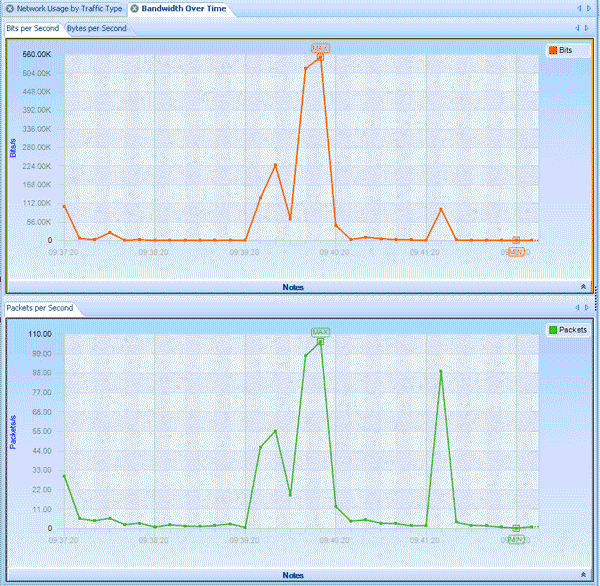

Ahora vamos a hacer lo mismo, nos situamos en el fichero de captura, pero añadimos una vista para Bandwidth Over Time para obtener un gráfica del uso de ancho de banda a través del tiempo a lo largo de la captura:

Vamos a ver el resultado de ambas vistas.

Network Usage by Traffic Type:

Bandwidth Over Time:

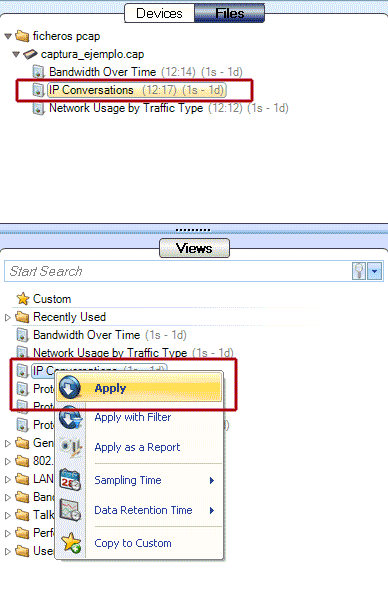

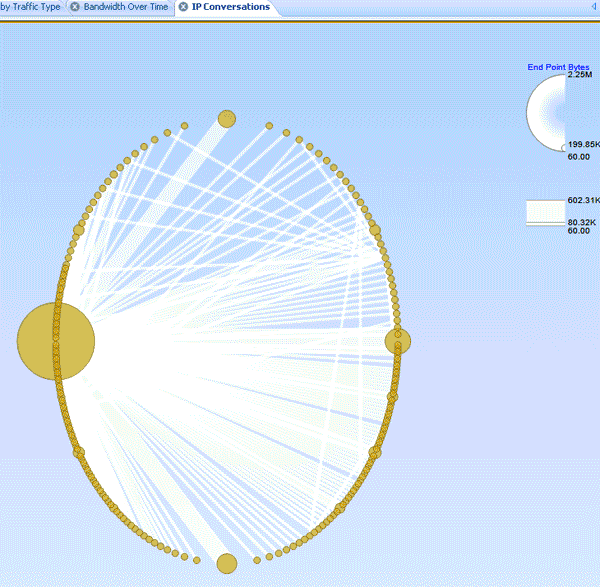

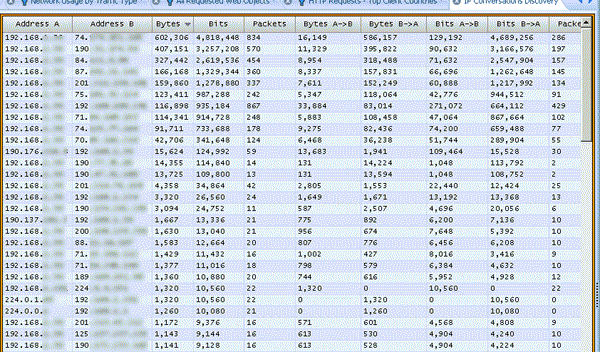

Bien, vamos a dar un paso más y aplicar una vista sobre Conversaciones IP para ver, según las IP involucradas en la captura, con quien se comunica o conversa cada una de ellas y el volúmen de datos de comunicación:

El resultado es este:

Cada nodo representa un host. La líneas blancas son la representación de con quien se comunica cada uno y el tamaño del nodo es según el volumen de tráfico. Sin pinchamos en un nodo, las lineas de comunicación se tornarán amarillas.

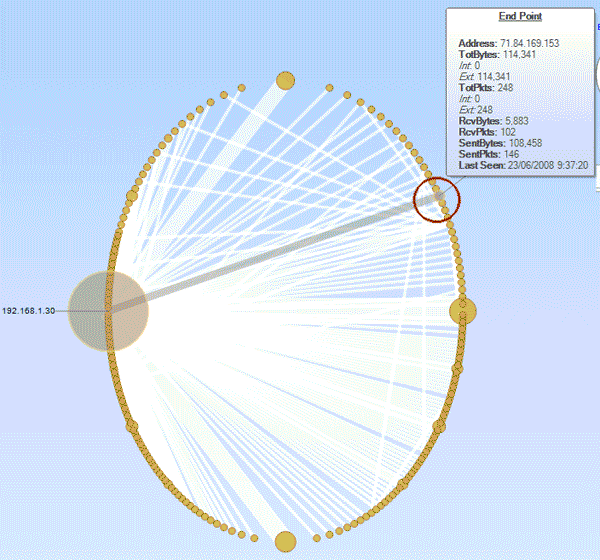

Si pasamos en ratón sobre un nodo:

Vemos con quien se comunica y resúmen de datos.

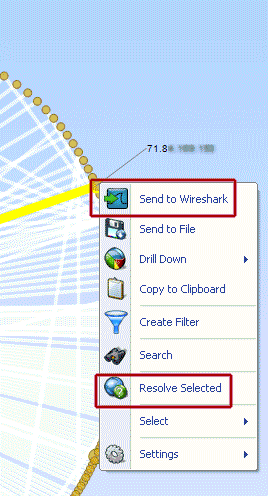

También podemos usar el boton derecho para un menú contextual:

con el que podemos enviar a Wireshark la captura reseñada o resolver la IP o IPs.

Sobre Wireshark tenemos en Daboweb.com podéis consultar aquí.

También hay muchas información en mi Blog Seguridad y Redes aquí: Wiresdhark / Tshark

Aplicando vistas con Drill Down.

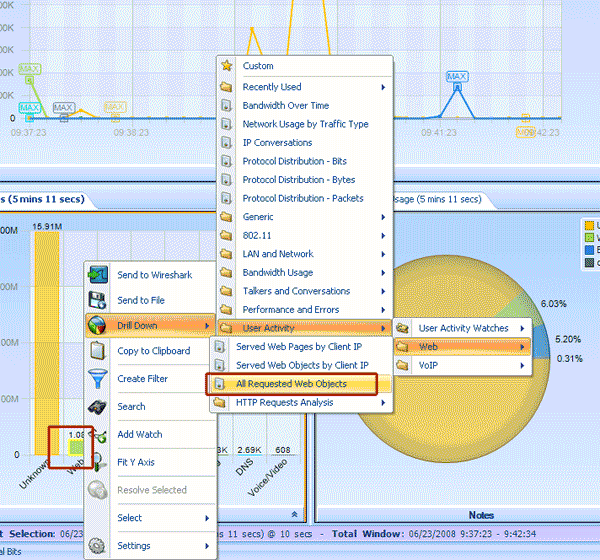

Tenemos también, arriba, una opción: Drill Down. Vemos para qué sirve y su filosofía con un ejemplo.

Uno de los nodos con mayor volumen de tráfico es 192.168.1.30. Si nos situamos sobre el y damos click con el ratón, veremos en el gráfico todas las IP con quien se comunica. Si con el botón derecho accedemos al menú contextual y aplicamos Drill Down, accedemos, de nuevo, a las vistas o Views, pero esta vez filtrando por esta IP (192.168.1.30). Aplicamos ahora, de esta forma, Network Usage by Traffic Type para ver el tipo de tráfico que está usando este nodo o host y nos centramos en Total Bits. Aquí vemos una gráfica donde aparece el tráfico Web, Email, DNS, ICMP, etc

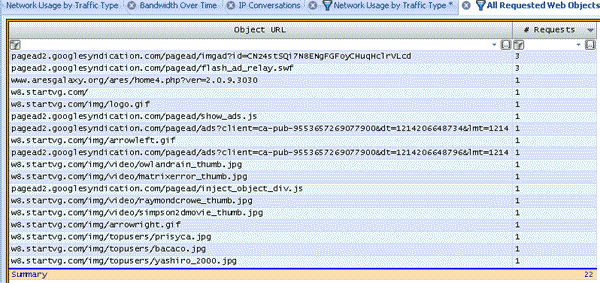

Nos situamos sobre Web, clickamos con el ratón seguimos la secuencia que os muestro en la captura que es la siguiente:

Drill Down > User Activity > Web > All Requested Web Objetcs :

El resultado es este:

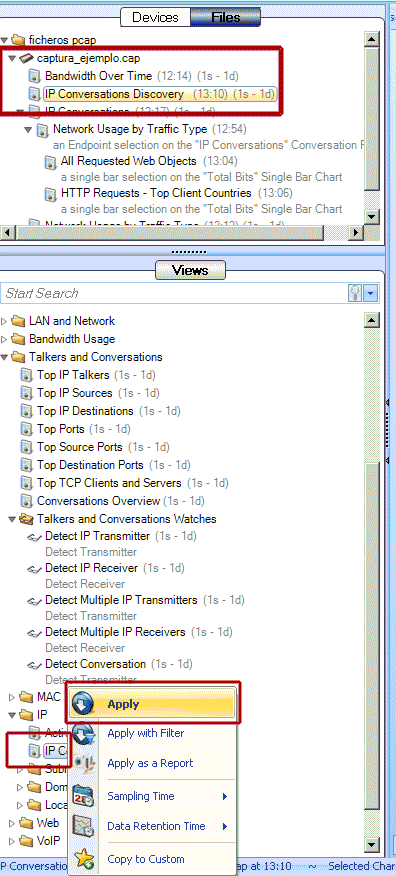

Seguimos. Ahora nos situamos sobre el fichero de captura y elegimos (zona de vistas), dentro de:

Talkers and Conversations > IP > IP Conversations Discovery y aplicamos con Apply:

El resultado en la zona de Datos:

Si clickamos sobre cada una de estas IPs de la captura, podenmos aplicar nuevas vistas con Drill Down.

Línea de tiempo.

Cuando se trata de capturas muy extensas en el tiempo, disponemos de una líea de tiempo para acotar los datos según nuestras necesidades.

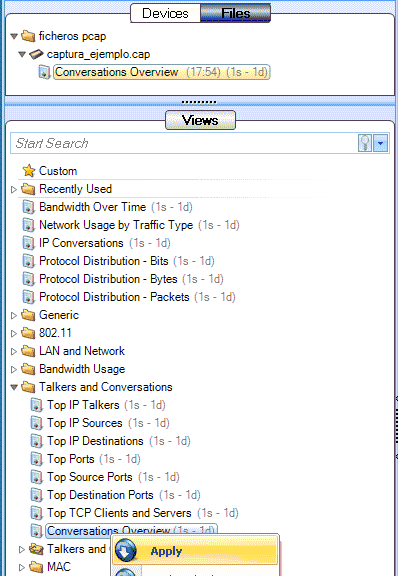

Si en la zona de dispositivos / Ficheros (Devices / Files) nos situamos en una de las vistas, botón derecho del ratón (menú contextual), modemos hacer un Detach para desvincular la vista de la archivo y Close para cerrar la vista. Lo hacemos con todas las vistas y una vez que no tenemos vista algunas, aplicamos la vista siguiente:

Talkers and Conversations > Conversations Overview:

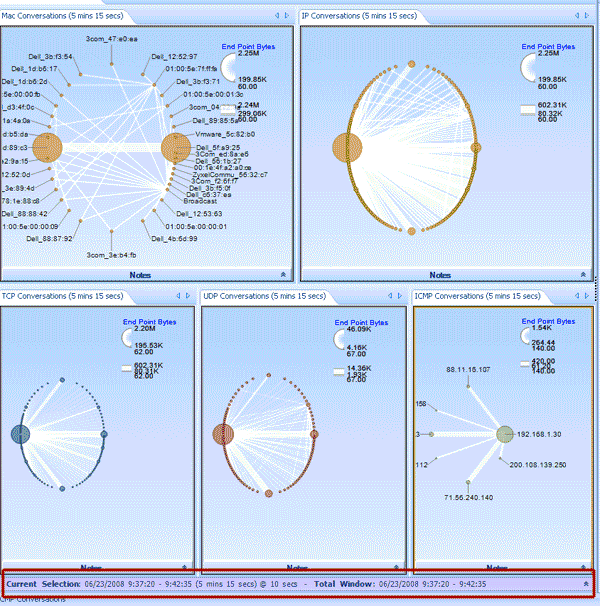

Obtenemos una vista en la zona de datos de gráficas:

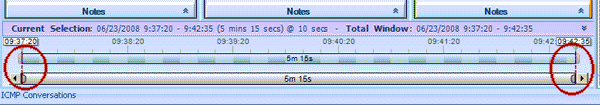

Hacemos doble click sobre la zona enmarcada en rojo y obtenemos una línea de tiempo con dos barras para ajuste:

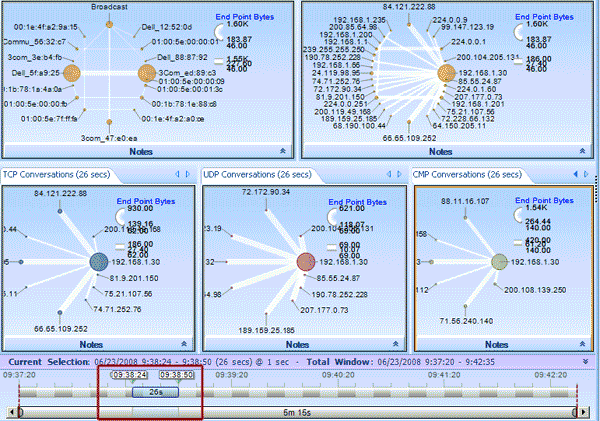

Podemos mover ls barritas para acotar y mostrar solo los datos correpondiente de la «porción» de tiempo que necesitemos. Obsevad como ha cambiado la zona de datos / gráficas respecto a la captura anterior:

Pues bien, este proceso lo podemos realizar con cualquier vista.

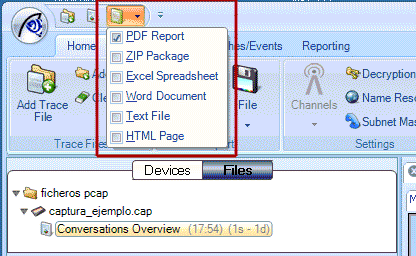

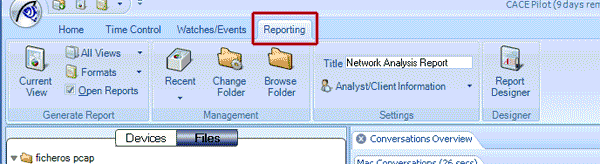

Creación de Informes.

Por cada vista aplicada, podemos crear un informe en varois formatos. Por defecto en .pfd. Podemos indicar el formato aquí:

Para crear el informe usamos el icono a la derecha del enmarcado en rojo (Create Report from Current View).

Esta es la forma más sencilla. Podemos gestionar los informes de foma más compleja desde aquí:

En Report Desginer (icono más a la derecha en la iamgende arriba). Podemos Modificar el estilo de texto, logos, orientación de página, etc.

.

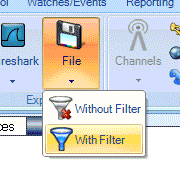

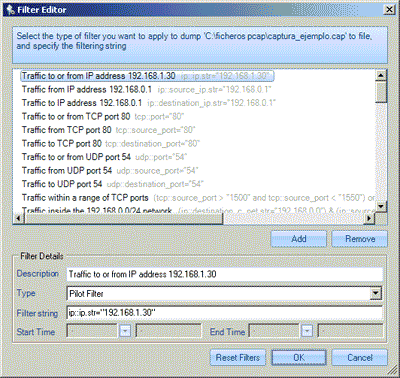

Aplicando Filtros a la captura para exportación.

Una vez realizado el análisis, podemos aplicar filtros para exportar los datos deseados a un determinado formato (.pcap/.cap por defecto.). Para ello:

Obtendremos una ventana muy intuitiva para aplicar el filtro.

Le damos a OK y salvamos según formato deseado.

Captura a través de wireshark.

CACE Pilot está totalmente integrado con wireshark. En la zona de menús tenemos un icono de Wireshark para capturar a través de este sniffer aplicando filtros o no. La aplicación de filtro la hemos visto má sarriba. Es igual que aplicado a la exportación de un fichero pcap, se abre una ventana análoga.

Análisis de captura en tiempo real.

CACE POilot por defecto y al ejecutarlo, comeinza ya a capturar. De esta forma si nos situamos en Device, elegimos dispositivo de red y aplicamos ina vista Bandwidth Over Time, veremos que en tiemp real va mostrando información. Lo mism pasa con cualquier vista. Se mustran los resultados en tiempo real.

Los nodos en color verde serán los nodos activos y su diámetro el volumen de información.

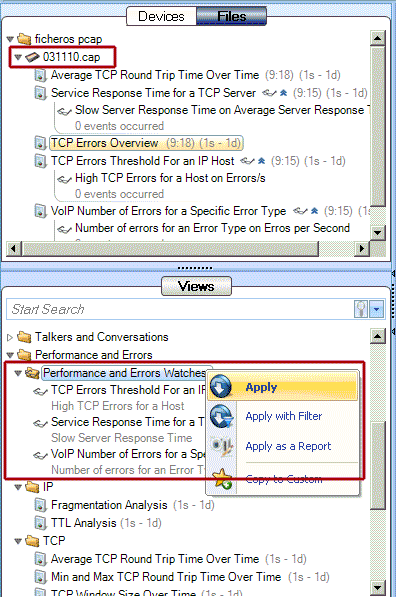

Gestión de errores y rendiniento de red a través de capturas de tráfico.

Vamos a usar Detach y Close para eliminar todas las vistas (sobre cada una de ellas) del ejemplo y aplicamos Remove From list al archivo de captura para eliminarlo de la lista. Después abrimos un archivo de captura nuevo.

En el caso del ejemplo voy a abrir un archivo d captura de 300 MB para aplicar vistas de rendimiento y Errores. Para ello aplico un grupo completo de Watches (mecanismo de activación de alertas.)

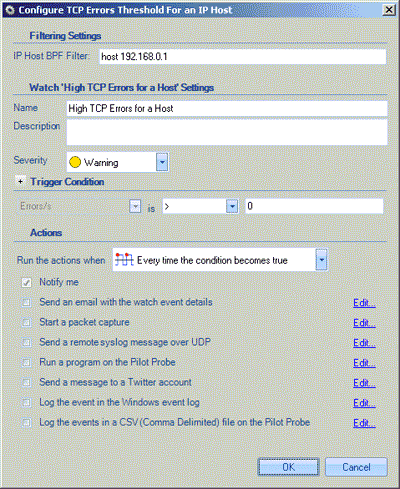

Este grupo de Watches incluye los disparadores enmarcados en rojo. Para cada uno de ellos se abrirá una ventana como esta:

donde podremos configurar el fitro BPF, la severidad, nombre y descripción, condiciones. En caso de encontrar una coincidencia se disparará el Watch y avisará según nuestra configuración. En caso de cumplirse la condición se nos notificará via twitter, email, syslog, eventlog, etc. Lo veremos en otro capítulo.

Ahora vamos a aplicar las vistas:

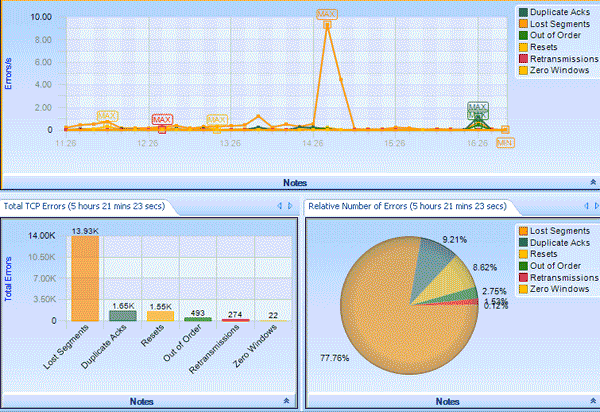

TCP Error Overview y Averange TCP Round Trip Time Over Time.

En el caso de TCP Error Overview, veremos gráficas de errores relativo a:

- Lost Segment

- Duplicate ACKs

- Resets

- Out of Order

- Retransmission

- Zero Windows.

Cnceptos que nos darán una idea de los posibles problemas en una red.

Sobre poblemas en una red usando gráficas Wireshark y aplicando estos conceptos tenéis más información aquí:

Wireshark / Tshark. Usando IO Graph para relacionar ACKs duplicados, lost segment y retransmisiones

Tshark Detectando problemas en la red.

Vemos el resultado de la vista comentada.

Podemos aplicar vistas, para visualizar errores, como por ejemplo: Errores TCP por tipo de tráfico, según origen y destino, o errores entre pares de host. La vista Errores entre de host o TCP Errors Peers, es similar al de IP Conversations,solo que los nodos con errors cambian de color a rojo.

Podemos aplicar también, mejor mediante Drill Down, vistas sobre Análisis TTL, análisis de fragmentación, etc.

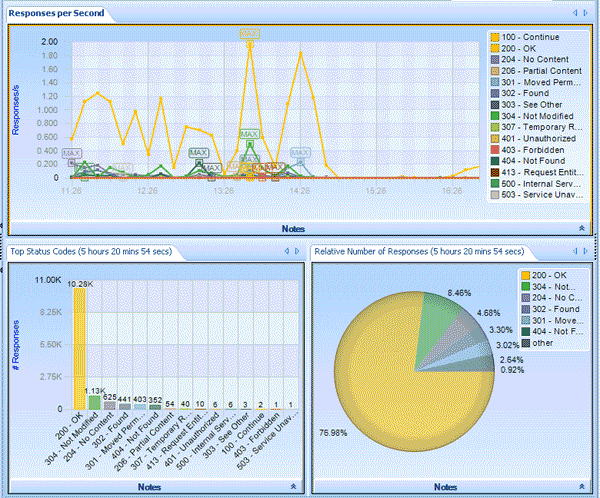

Inlcluso tenemos una serie de vistas para todo lo relacionado con la Web y la experiencia del usuario.

Un ejemplo para Top Status Code dentro del grupo Web:

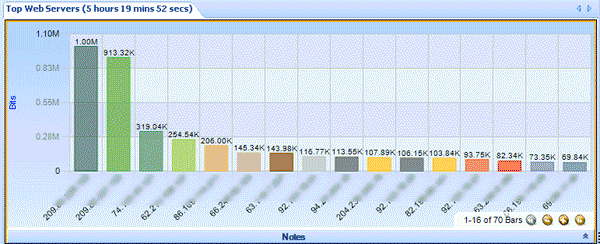

En la gráfica de la imagen de arriba, podemos seleccionar una de las líneas y aplicar Drill Down para aplicar una vista solo a la línea, por ejemplo al código 200 OK (podría ser cualquiera), y aplicar una vista Top Web Talkers:

==

Y bien. Hasta aquí por hoy.Hemos visto un uso de CACE Pilot Personal Edition básico.

Como reseña para que veáis con funciona y filosofía de CACE Piloto Personal Edition, creo que es suficiente. Aunque aún quedan muchos aspectos que , tips, etc. En otros capítulos podemos profundizar algo más en aspectos como los Watches.